Sichere Schlüsselspeicher für Industrie 4.0

Als Weiterführung der ersten und zweiten industriellen Revolution im 19. Jahrhundert und der so genannten dritten industriellen Revolution im 20. Jahrhundert mit Aufkommen der Digitaltechnik und der Nutzung von Computern für die Automatisierung der Produktion wird die zunehmende Vernetzung von Maschinen und Geräten innerhalb der Produktionsstätten gemeinhin als vierte industrielle Revolution bezeichnet. Doch bei der sogenannten »Industrie 4.0« geht es nicht nur um die reine Vernetzung der Geräte und den Austausch von Daten, sondern auch um so genannte Cyberphysische Systeme, die selbstständige Entscheidungen treffen können, um bestimmte Aufgaben zu erledigen.

Der Sicherheitsaspekt darf bei all diesen Bestrebungen allerdings nicht außer Acht gelassen werden. So sind mehrere Angriffs-Szenarien denkbar, die einem Unternehmen einen erheblichen Schaden zufügen können. Insbesondere eine Manipulation von wichtigen Produktionsdaten kann die Produktion zum Erliegen bringen, indem wichtige Prozessabläufe oder Entscheidungsvorgänge der Cyberphysischen Systeme gestört werden. Dieser Angriff kann entweder durch ein Abhören und Verändern der gesendeten Daten einzelner Industrie 4.0-Knoten, wie z. B. Sensoren, erfolgen oder durch einen Austausch der Geräte oder deren Firmware.

Sicherheit nicht nur für performante Systeme

Die einzelnen Knoten in einem Industrie 4.0-Netzwerk bilden vor allem kleine, leichtgewichtige, eingebettete Systeme. Um eingebettete Systeme vor einer Manipulation zu schützen, müssen die Systeme eindeutig identifizierbar sein und sich im Industrie 4.0-Netzwerk authentifizieren können. Zudem muss die Firmware verschlüsselt im Speicher abgelegt werden, um sie vor Manipulationen zu schützen. Zusätzlich sollte die Kommunikation auch nur verschlüsselt erfolgen, um ein Abhören oder die Manipulation der Daten zu verhindern. Für diese Aufgaben gibt es etablierte und als sicher geltende kryptographische Protokolle, die in der Regel einen kryptographischen Schlüssel erfordern, der auf dem System innerhalb eines sicheren Schlüsselspeichers abgelegt wird.

Abgelegt werden diese Schlüssel häufig in einem so genannten sicheren Speicherbereich. Es wird beispielsweise wie bei Smartcards oder Debit- und Kreditkarten ein asymmetrisches Kryptosystem genutzt, wobei der private Schlüssel einmalig auf dem Gerät innerhalb eines so genannten Hardware-Sicherheitsmoduls (HSM) generiert und in einem Speicherbereich abgelegt wird, der von außen nicht ausgelesen werden kann und somit als sicherer Schlüsselspeicher dient. Der Schlüssel kann so zur Verschlüsselung und zum Signieren von Daten genutzt werden, ohne das System verlassen zu müssen. Vor einem Hardware-Zugriff auf den gespeicherten Schlüssel ist ein solches System allerdings ohne weiteres nicht geschützt.

Ein individueller Fingerabdruck für jeden Chip

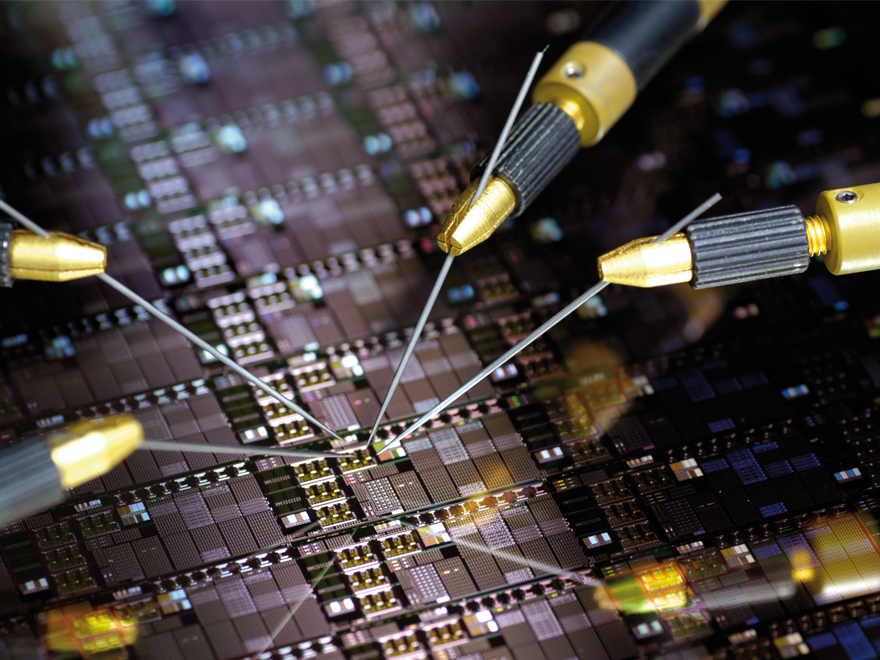

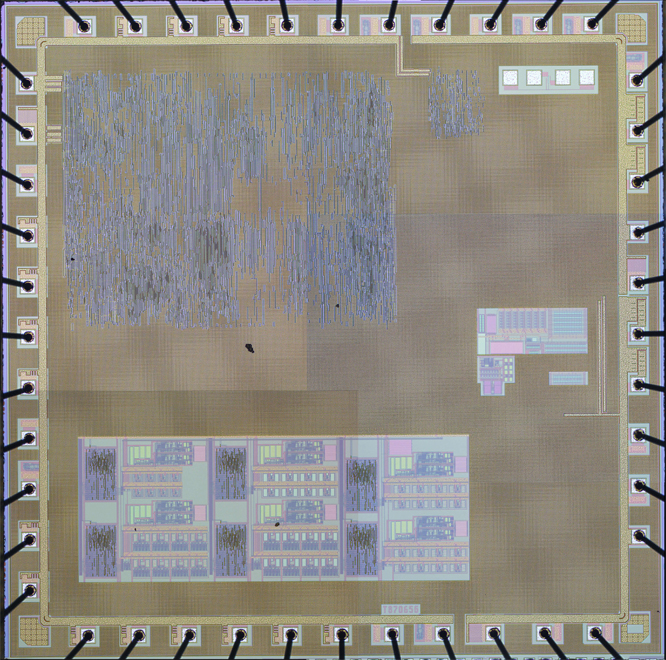

Das Fraunhofer IMS hat ein System entwickelt, das zufällige Fertigungsschwankungen im ASIC als individuellen Fingerabdruck verwendet, um daraus den kryptographischen Schlüssel abzuleiten. Jeder gefertigte Chip weist innerhalb der durch den Fertigungsprozess vorgegebenen Grenzen derartige Schwankungen auf, z. B. in den Werten passiver Schaltungselemente. Kombiniert mit einer robusten Auswerteschaltung stellen diese Elemente einen sicheren Schlüsselspeicher dar, denn der gespeicherte Wert ist weder dem Hersteller noch dem Anwender bekannt und muss nie den Chip verlassen.

Da der genaue Wert der Schaltungselemente zufällig bei der Fertigung erzeugt wird, lässt dieser sich auch nicht bei einer erneuten Fertigung nachbilden, weshalb man hier von sogenannten physikalisch unklonbaren Elementen oder Physical Unclonable Functions (PUFs) spricht. Eine externe Messung der kleinen Variationen ist praktisch nicht möglich, bzw. sie verändert die Eigenschaften der Bauteile dauerhaft, wodurch ein hohes Sicherheitsniveau im Vergleich zu herkömmlichen Schlüsselspeichern realisiert wird. Wird diese Form von sicheren Schlüsselspeichern mit zusätzlichen Manipulationsschutzmaßnahmen kombiniert, kann das Sicherheitsniveau noch weiter erhöht werden. Im Fraunhofer-internen Forschungsprojekt COPYCAT wurde beispielsweise eine Manipulationsschutzfolie entwickelt, die ein Öffnen des Elektronikgehäuses sicher erkennt und daraufhin Teile des Speicherbereichs löschen oder sperren kann. Dadurch wird ein zusätzlicher Schutz vor Manipulationen und Reverse-Engineering erreicht.

PUF können außerdem als sogenannte »Strong PUF« ausgeführt werden. Bei diesen gibt es mit der so genannten »Challenge« ein Eingabewort, auf die die PUF eine individuelle Antwort oder »Response«zurücksendet. Idealerweise steht eine hohe Anzahl von Challenges zur Verfügung. Damit lässt sich das System zusätzlich zur Nutzung als Schlüsselspeicher auch eindeutig innerhalb eines »Challenge-Response-Protokolls« identifizieren, ohne dass zusätzliche kryptographische Berechnungen auf dem Chip durchgeführt werden müssen.

Das Fraunhofer IMS erarbeitet aktuell in einem Projekt der industriellen Gemeinschaftsforschung (IGF), gefördert mit öffentlichen Mitteln durch das Bundesministeriums für Wirtschaft und Energie (BMWi), in Zusammenarbeit mit der Hochschule Offenburg und einem Konsortium aus Unternehmen der Sensor- und Automatisierungsindustrie daran, PUF-Technologien und sichere Schlüsselspeicher auch kleinen Unternehmen der Branche für leichtgewichtige Sensorknoten in Industrie 4.0-Netzwerken zugänglich zu machen.